Androidowe problemy z zabezpieczeniami

14 października 2015, 10:36Eksperci z University of Cambridge ostrzegają, że średnio 87,7% urządzeń z Androidem zawiera co najmniej jedną z 11 znanych krytycznych dziur. Dane do analizy zebrano za pomocą aplikacji "Device Analyzer", która jest bezpłatnie dostępna w Play Store od maja 2011 roku

Mozilla ma pomysł na wspomożenie małych wydawców

8 lipca 2019, 09:21Większość pieniędzy z reklam wyświetlanych użytkownikom internetu trafia do kieszeni małej grupy wielkich graczy, a niewielcy wydawcy zostają praktycznie z niczym. Mozilla postanowiła pomóc małym i pracuje nad systemem, który ma szanse zadowolić i właścicieli niewielkich przedsięwzięć internetowych, i internautów.

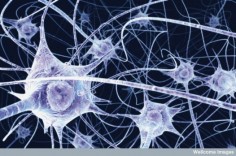

Umierający mózg może być świadomy i niezwykle aktywny? Niezwykłe odkrycie w zapisach EEG

2 maja 2023, 11:33Wiele osób z różnych kultur, które doświadczyły bliskiej śmierci, wspomina o pojawieniu się wówczas jasnego światła, bliskich zmarłych osób czy wspomnień z całego życia. Doniesienia takie skłaniają do zastanowienia się nad istnieniem świadomości w umierającym mózgu. Sceptycy mówią jednak o halucynacjach osób, które dochodzą do siebie. Wydaje się jednak, że naukowcy zidentyfikowali aktywność mózgu powiązaną z umieraniem.

Nadchodzi 2.0

9 października 2006, 13:47Do oficjalnej premiery standardu PCI Express 2.0 pozostały dwa miesiące. Jak podała organizacja PCI Special Interest Group, uaktualnienie będzie miało znaczący wpływ na wzrost wydajności komputerów.

Randka z zapachem

15 kwietnia 2009, 08:36Już wkrótce serwisy randkowe będą zapewne oferować możliwość przetestowania zapachu potencjalnego partnera jeszcze przed pierwszym spotkaniem twarzą w twarz, a wszystko dzięki powstałej niedawno firmie Basisnote z Berna. Jej założyciel, biolog August Hämmerli, podkreśla, że wbrew pozorom, to ważna część profilu, bo nawet jeśli wszystko pasuje, mamy te same zainteresowania i dużo do omówienia, ale nie możemy wytrzymać woni drugiej osoby, ze związku raczej nic nie wyjdzie.

Milion procesorów będzie symulowało mózg

8 lipca 2011, 11:14University of Manchester i ARM chcą połączyć milion procesorów ARM, by symulować działanie ludzkiego mózgu. Specjaliści mówią, że uda się w ten sposób przeprowadzić symulację 1% mózgu.

Android i Windows Phone rosną w siłę

13 listopada 2013, 10:11W trzecim kwartale bieżącego roku udziały Androida na rynku smartfonów sięgnęły rekordowego poziomu 81%. Do iPhone'a należy 12,9% rynku. Przed rokiem Apple było właścicielem 14,4% udziałów. W siłę rośnie Windows Phone. W ubiegłym roku system ten był zainstalowany na 2% wszystkich urządzeń, obecnie jest to 3,6%.

Błąd w bibliotece naraża użytkowników Androida

9 września 2016, 09:46Miliony urządzeń z Androidem są narażone na atak przeprowadzany za pomocą plików JPG. Do przeprowadzenia ataku wystarczy, by użytkownik otworzył e-mail zawierający odpowiednio spreparowany plik graficzny. Nie jest potrzebny żaden inny rodzaj interakcji.

Jutro na Marsie ma wylądować łazik i helikopter. To najtrudniejsza misja od czasu lądowania na Księżycu

17 lutego 2021, 12:05Jutro na powierzchni Marsa ma wylądować łazik Perseverance ze śmigłowcem Ingenuity na pokładzie. To najbardziej skomplikowana misja kosmiczna od czasu lądowania człowieka na Księżycu. W chwili pisanie tego tekstu misja Mars 2020 znajduje się w odległości około 2 milionów 500 tysięcy kilometrów od Marsa i pędzi w jego stronę z prędkością 76 941 km/h

W przeszłości Jowisz był znacznie większy niż obecnie

21 maja 2025, 09:37Astronomowie nazywają Jowisza „architektem” Układu Słonecznego. Jego potężne pole grawitacyjne odegrało ważną rolę w ukształtowaniu orbit pozostałych planet, wpłynęło na kształt ich dysków protoplanetarnych. Teraz profesorowie Konstantin Batygin z California Institute of Technology i Fred C. Adam z University of Michigan poinformowali na łamach Nature Astronomy, że w przeszłości Jowisz był znacznie większy i wywierał znacznie silniejsze oddziaływanie grawitacyjne.